DarkSword ve Coruna Exploit Şimdiye Kadarki En Büyük iOS Güvenlik Açıklarından Biri!

Aşama Aşama iOS 26.3 sürümünde tamamıyla kapatıldı. İlerleyen günlerde 26.2 sürümüne kadar kapsayabilir veya yeni güvenlik açıkları çıkabilir.Bu güvenlik açığıyla ilgili yeni gelişmeler mevut

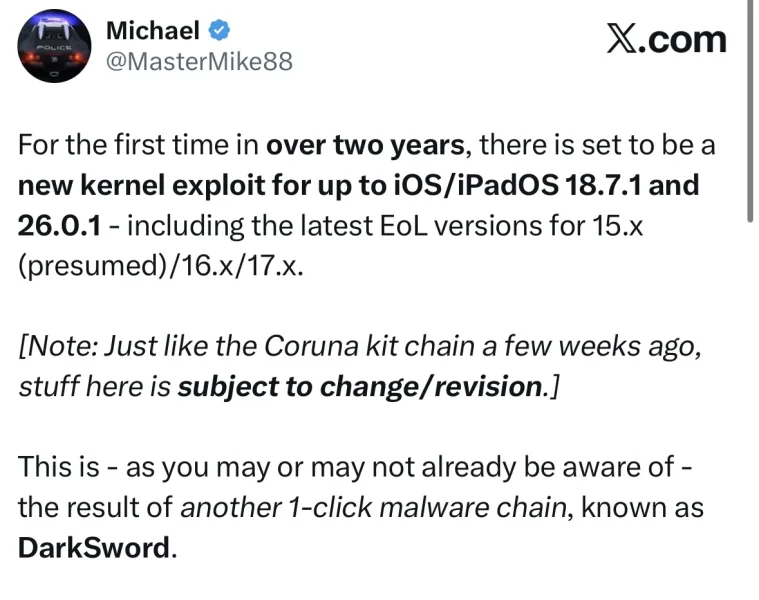

- Jailbreak geliştiricisi Michael (@MasterMike88) DarkSword Exploit zincirinde kernel açığı tespit edildiğini duyurdu.

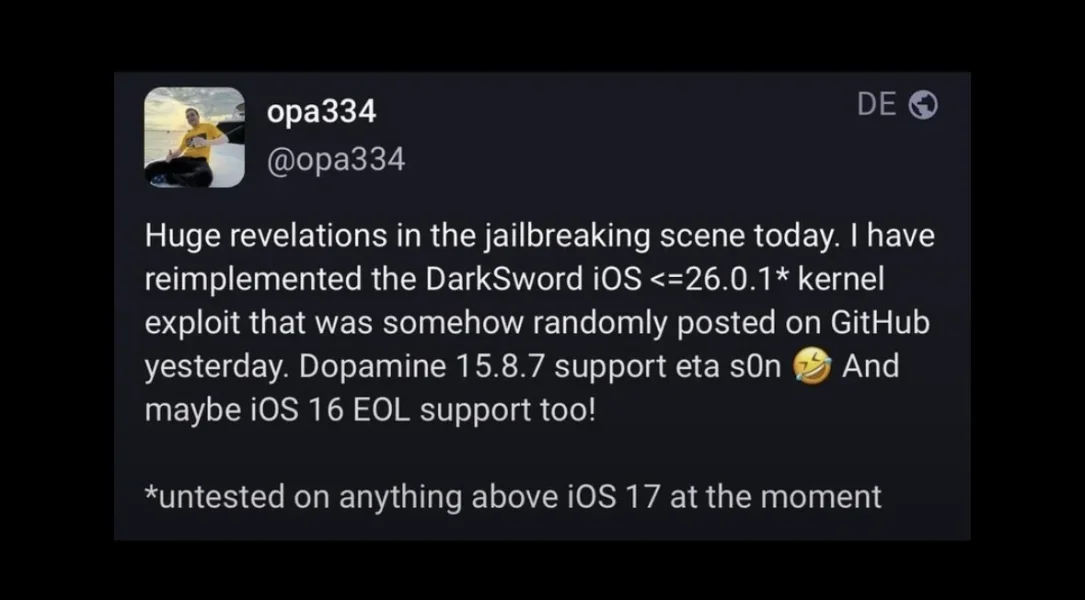

- Dopamine geliştiricisi opa334, Exploiti yeniden derleyip iOS 26.0.1 sürümünde çalıştırdığını açıkladı.

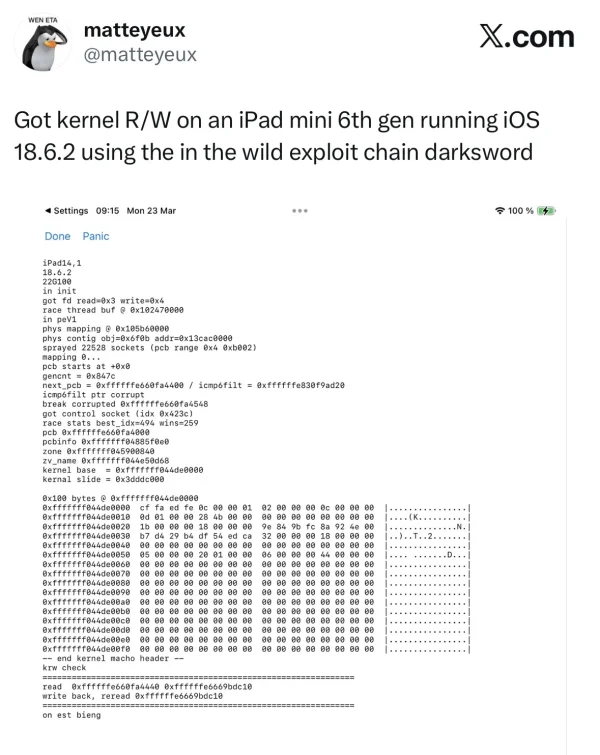

- Palera1n geliştiricisi @matteyeux iPad mini 6 (A15) "iOS 18.6.2 sürümünde Kernel R/W (okuma/yazma) yapıldığını bir görsel ile kanıtladı.

Sonrası

- İlerleyen günlerde iOS 26.0.1'e kadar Jailbreak...

Bugün (18 Mart 2026) iOS güvenlik dünyasında yeni bir bomba patladı. iVerify, Google Threat Intelligence Group (GTIG) ve Lookout Threat Labs’ın eş zamanlı yayınladığı raporlar, DarkSword adlı yeni bir iOS exploit kitini ortaya çıkardı. Coruna’dan sadece 15 gün sonra gelen bu kit, iOS 18.4 ile 18.7 arasındaki sürümleri hedef alıyor ve tam zincirli (full-chain) bir saldırı gerçekleştiriyor.

@krzywix (iVerify araştırmacısı Mateusz Krzywicki) X paylaşımıyla gündeme gelen DarkSword, waterhole saldırıları (ele geçirilmiş meşru siteler) üzerinden sadece siteye girerek cihazı ele geçiriyor. İşte bu yeni tehdidin tüm detayları.

DarkSword ve Coruna Nerden Geldi?

Arka arkaya yayınlanan bu raporlar, Exploit kitlerin özellikle ABD İstihbaratı ve Devlet destekli hacker grupları tarafından nasıl kullanıldığını gözler önüne seriyor.Coruna iOS 17.0 - 17.2.1

3 Mart 2026 (Salı günü).Aynı gün Google Threat Intelligence Group (GTIG) ve iVerify eş zamanlı olarak detaylı raporlarını yayınladı.

Zaman Çizelgesi

- Şubat 2025: Google ilk parçalarını bir ticari surveillance (casusluk yazılımı) şirketinin müşterisi tarafından kullanılan halde yakaladı.

- Yaz 2025: Rus bağlantılı grup UNC6353’in Ukrayna watering-hole saldırılarında kullanıldığı görüldü.

- Aralık 2025: Çinli finansal motivasyonlu grup UNC6691 tarafından geniş ölçekli (crypto çalma) saldırılarda kullanıldı ve Google tam kiti ele geçirdi.

- 3 Mart 2026: Kamuoyuna duyuruldu.

ABD Askeri İstihbarat Bağlantısı ve Sızıntı

- 2022’den Temmuz 2025’e kadar: Peter Williams (L3Harris’in Trenchant bölümünün eski genel müdürü), çalıştığı şirketin 8 hassas cyber-exploit bileşenini (ticari sır niteliğinde zero-day exploit’ler) çaldı.

- L3Harris: ABD Savunma, Havacılık ve Teknoloji Şirketidir. Coruna kitini geliştirip ABD Askeri İstihbaratına satmıştır.

- Bu exploit’ler, yalnızca ABD hükümeti ve Five Eyes ittifakına satılması planlanan ulusal güvenlik odaklı araçlardı.

- Williams, bunları Rus zero-day broker’ı Operation Zero’ya (Sergey Sergeyevich Zelenyuk bağlantılı) sattı ve yaklaşık 1.3 milyon dolar kripto para aldı.

DarkSword iOS 18.4 - 18.7

Lookout Threat Labs, Google Threat Intelligence Group (GTIG) ve iVerify ile eş zamanlı olarak aynı gün (18 Mart 2026) yayınlandı. Üç kurum da koordineli şekilde duyuru yaptı.Zaman Çizelgesi

- Kasım 2025 ve öncesi: Google Threat Intelligence Group (GTIG), DarkSword exploit zincirini ilk kez ticari surveillance vendor'ları ve bazı devlet destekli aktörler tarafından kullanıldığı halde tespit etti (en erken kullanım izleri Kasım 2025'e kadar gidiyor).

- Aralık 2025: Rus bağlantılı grup UNC6353, Ukrayna watering-hole saldırılarında DarkSword'ü aktif olarak kullandı (GHOSTBLADE malware'i dağıtmak için).

18 Mart 2026 (Çarşamba günü):

- Lookout Threat Labs → “Attackers Wielding DarkSword Threaten iOS Users” raporunu yayınladı.

- Google Threat Intelligence Group (GTIG) → “iOS Exploit Chain Adopted by Multiple Threat Actors” raporunu yayınladı.

- iVerify → “Inside DarkSword: A New iOS Exploit Kit Delivered Via Compromised Legitimate Websites” raporunu yayınladı.

- Üç kurum eş zamanlı ve koordineli şekilde kamuoyuna duyurdu. Bu tarih, DarkSword'ün resmi yayın tarihi olarak kabul edilir.

DarkSword ve Coruna Bağlantısı

- UNC6353 olarak adlandırdığı, muhtemel Rus bağlantılı grup tarafından kullanıldı. UNC6353, özellikle Ukrayna'da watering-hole (su kuyusu) saldırıları düzenledi.

- Aynı altyapı: DarkSword keşfi, Coruna raporundan hemen sonra aynı tehdit aktörünün kullandığı şüpheli URL'ler ve sunucular üzerinden yapıldı. DarkSword, Coruna'nın kullanıldığı aynı compromised Ukrayna siteleri ve altyapı üzerinde bulundu.

Benzerlik ve Fark:

- Coruna → Eski iOS'ları (13.0 – 17.2.1) hedefleyen, 23 exploit içeren çok kapsamlı kit.

- DarkSword → Daha yeni iOS 18 serisini hedefleyen, daha modüler ve “hit-and-run” odaklı kit.

- Lookout raporunda doğrudan “As was the case with Coruna…” diye atıf yapılır ve aynı hacker grubunun Coruna'dan sonra DarkSword'e geçtiği belirtilir.

- Araştırmacılar, DarkSword'ü Coruna'nın halefi (successor) veya paralel bir evrimi olarak nitelendirir. Her ikisi de exploit'lerin ticari surveillance ekosistemi üzerinden birden fazla aktöre (devlet destekli + finansal motivasyonlu) yayıldığını gösterir.

“Lookout Threat Labs” Şirketinin Raporunda Dikkat Çeken Analiz

DarkSword çok sofistike (profesyonel seviyede) bir zararlı yazılım platformu.- Sadece hızlı saldırı yapmakla kalmıyor, modüllerin hızlıca geliştirilmesine izin veren, yüksek seviyeli bir programlama dili (JavaScript) kullanarak tasarlanmış.

- Geliştiriciler uzun vadeli bakım, genişletilebilirlik ve sürdürülebilirlik düşünerek epey emek harcamış. Yani “tek seferlik” bir hack değil, devam ettirilebilir bir sistem.

- DarkSword’da kullanılan bazı JavaScript dosyalarında eski iOS sürümlerine (özellikle iOS 17.4.1 ve 17.5.1) referanslar bulunmuş.

- Bu, DarkSword’un daha eski bir versiyonundan kod parçalarının taşındığını gösteriyor.

- Coruna’da olduğu gibi, burada da tehdit aktörünün (hacker grubunun) kendi başına bu kadar kaliteli bir exploit + post-exploitation (saldırı sonrası) toolkit’ini sıfırdan yazmadığı düşünülüyor.

- Büyük ihtimalle üçüncü bir parti (başka bir geliştirici veya satıcı) tarafından yapılmış profesyonel bir exploit toolkit’ine erişim sağlamışlar ve onu kendi ihtiyaçlarına uyarlamışlar.

DarkSword Nedir/Nasıl Çalışır (Teknik)

DarkSword, tamamen JavaScript tabanlı bir exploit kitidir. Geleneksel binary implant veya kalıcı malware kurmaz. “Hit-and-run” (vur-kaç) mantığıyla çalışır: Cihazı birkaç saniye veya dakika içinde ele geçirir, istediği veriyi çalar ve ardından tüm izleri temizleyerek ortadan kaybolur.Adı, implant kodunda geçen bir değişkenden geliyor: const TAG = "DarkSword-WIFI-DUMP".

Kit, başarıyla compromise olduktan sonra üç farklı malware ailesini devreye sokuyor:

• GHOSTBLADE

• GHOSTKNIFE

• GHOSTSABER

Bu payload’lar şu verileri çalabiliyor

• Keychain (şifreler)• WiFi şifreleri

• iCloud verileri

• Mesajlar, aramalar, rehber

• Konum geçmişi

• Safari verileri

• Sağlık kayıtları

• Kripto cüzdan dosyaları (MetaMask, Phantom vb.)

Teknik Exploit Zinciri (Adım Adım)

DarkSword, 6 güvenlik açığını (bazıları zero-day olarak nitelendiriliyor) kullanarak şu zinciri işletiyor:1. Waterhole Saldırısı

Kullanıcı, ele geçirilmiş Ukrayna sitelerine (örneğin novosti[.]dn[.]ua) girer. Sayfa içinde gizli iframe’ler çalışır ve /widget.js → /rce_loader.js yüklenir.

2. Safari WebContent’te RCE (Remote Code Execution)

JavaScriptCore JIT hatalarını kullanarak arbitrary memory read/write primitive elde edilir.

3. Sandbox Escape (GPU Process’e Geçiş)

ANGLE (WebGPU) out-of-bounds write ile GPU prosesine sızılır.

4. mediaplaybackd Daemon’a Pivot

AppleM2ScalerCSCDriver sürücüsündeki Copy-On-Write (CoW) zafiyeti kullanılarak mediaplaybackd’e geçilir.

5. Kernel Privilege Escalation

Kernel seviyesinde arbitrary read/write elde edilir ve JavaScript implant’lar SpringBoard, configd, wifid, securityd gibi proseslere enjekte edilir.

6. Veri Çalma ve Temizlik

Veriler /tmp klasörüne dökülür, C2 sunucusuna (sqwas[.]shapelie[.]com gibi) exfiltrate edilir ve tüm geçici dosyalar + crash raporları silinir.

Kullanılan Açıklar

iVerify raporuna göre kit n-day (bilinen ancak o sırada yamalanmamış) açıklar kullanıyor. Google GTIG ise bazılarını zero-day olarak sınıflandırıyor.Ana CVE’ler (iVerify raporu)

- CVE-2025-31277 (iOS 18.4 – WebKit JIT)

- CVE-2025-43529 (iOS 18.6 – WebKit use-after-free)

- CVE-2026-20700 (TPRO + PAC bypass)

- CVE-2025-14174 (ANGLE sandbox escape)

- CVE-2025-43510 (AppleM2ScalerCSCDriver CoW)

- CVE-2025-43520 (Kernel privilege escalation)

Her iki kit de aynı Rus grubu (UNC6353) tarafından kullanılıyor. Bu, exploit kitlerinin “ikinci el piyasada” hızla el değiştirdiğini gösteriyor.

Dünya Geneli Saldırılar

• Kasım 2025’ten beri aktif.• Hedef ülkeler: Suudi Arabistan, Türkiye, Malezya, Ukrayna.

• Saldırı yöntemi: Ele geçirilmiş siteler (watering-hole) ve Snapchat temalı phishing sayfaları.

• Özellikle Ukrayna hedefli casusluk ve kripto hırsızlığı operasyonlarında kullanıldı.

Yamalama ve Korunma Durumu

• Tüm 6 açık yamalandı.• Güncel sürümler: iOS 18.7.3 ve iOS 26.3 (ve üstü) tamamen korunuyor.

• Eski iOS 18.4–18.7 kullananlar hala risk altında.

• Jailbreak yapmam, beklemiyorum diyorsanız son sürüme güncelleyin.

• Jailbreak bekliyorum diyorsanız Lockdown modunu aktif edin.

Kaynaklar

• Google Threat Intelligence Group – “iOS Exploit Chain Adopted by Multiple Threat Actors”• iVerify – “DarkSword iOS Exploit Kit Explained”

• Lookout Threat Labs – “Attackers Wielding DarkSword Threaten iOS Users”

Son düzenleme: