Ian Beer, empty_list exploit'i serbest bıraktığından bu yana iki hafta geçti ve burada çok fazla yanlış bilgi var ve bu yanlış bilgiye dayanarak, insanlar Electra ekibinin serbest bırakılmadığı varsayımları yapıyorlar. bunlardan bazılarını temizlemeye çalışacağım.

Neredeyiz;

Ian Beer 2 exploit'i serbest bıraktı, multi_path ve empty_list. multi_path ilk piyasaya sürüldü ve daha büyük bir başarı oranına sahip, ancak 99 $/yıl maliyeti ve satın alınabilir bir Apple Geliştirici sertifikası tarafından codesigned olmalıdır.

Bağlantıları görmek için kayıt olmalısınız

. Ian Beer üzerinde çalışmak için daha fazla zamana ihtiyaç duyduğundan EL daha sonra serbest bırakıldı. Bir dev sertifikası gerektirmez ve başlangıçta düşük bir başarı oranına sahiptir, ancak pwn20wnd tarafından iyileştirilmiştir ve deneyimlerime göre, çekirdeğin başarısız/yeniden başlatıldıktan sonra yaklaşık 5 dakika soğumasına izin verdiğiniz sürece, zamanın yaklaşık 1 / 3'ü çalışır.

Remount sorununun açıklaması ve neden jailbreak aracı çıkmıyor

Herkes, eski kodu Electra 11.1'den geri dönüştürmenin oldukça kolay olacağını varsaydı. X ve sadece çekirdek istismarlarını değiştirin,

async_wake istismarını multi_path veya empty_list ile değiştirin.

Bununla birlikte, yeni çekirdek patlatır çalıştırdıktan sonra, Apple'ın yeni bir güvenlik özelliği eklediği ortaya çıktı, tipik bir kök bölümü üzerinde bir APFS anlık görüntüsünü kullanarak.

Bir jailbreak'ın temel özelliklerinden biri, cihazın tüm dosya sistemine erişebilmektir. Cihazınızın dosya sistemini iki oyuncak kutusu olarak düşünün. Kutulardan biri "disk0s1s1" etiketli ve diğeri "disk0s1s2" olarak etiketlenmiştir. disk0s1s2, / var altındaki her şeyi içeren büyük bir kutudur ve bölümlere ayrılmıştır, yüklemiş olduğunuz her uygulama için bir tane (Sandbox) artı fotoğraflar, iBooks vb. için ekstra alan, küçük bir kutu disk0s1s1'dir. Sistemin ihtiyaç duyduğu tüm diğer klasörler (/ Uygulamalar, / Sistem, / Kütüphane vb.) altındaki sistem uygulamaları ve dosyaları. Stok iOS disk0s1s2 okuma-yazma olarak monte edilmiş ve her uygulamanın kendi sanal alanına yazmasına izin veriyor , disk0s1s2'nin diğer tüm parçaları sadece sistem tarafından yazılabilir. disk0s1s1 sadece yazılım güncellemeleri / geri yüklemeleri sırasında yazılabilir.

11.2.6 ve daha eski sürümlerde, task_for_pid(0)( , multi_path ve empty_list ile verilen) bir kez, disk0s1s1 ve disk0s1s2'yi okuma-yazma olarak monte etmek nispeten kolaydır. Ancak, 11.3'te Apple yeni bir özellik sunmuştur: cihazınızı kurduğunuzda, sistem disk0s1s1 kutusunun içindeki tüm nesnelerin bir resmini çeker. Oradan, cihazınızı her açtığınızda, sistem resme bakar ve kutunun içine bakar ve temelde farkın bir noktasını oynar., tüm disk0s1s1 boyunca titizlikle geçiyor ve eğer o kutudaki herhangi bir nesne taşınmış veya değiştirilmişse, geri dönüyor. Yeni nesneler atılır ve eksik olan nesneler sihirli olarak değiştirilir. Bu bir sorundur, çünkü bu, örneğin /Applications/Cydia.app/ her yeniden başlatmadan sonra kaldırılacak demektir. Bu, daha büyük depolamaya, A10 + çalışmamasına, vb. Ihtiyaç duyan bir dizi endişe verici tweet yayınlayan coolstar'a yol açtı, ama bu bir problem olmayacak çünkü ...

Neyse ki, bu sistem çok yeni ve bu nedenle exploit ile doludur. İşte bildiğim her şeyin bir listesi ve bunları kullanmak için kendi yetenekleri ve dezavantajları.

Bağlantıları görmek için kayıt olmalısınız

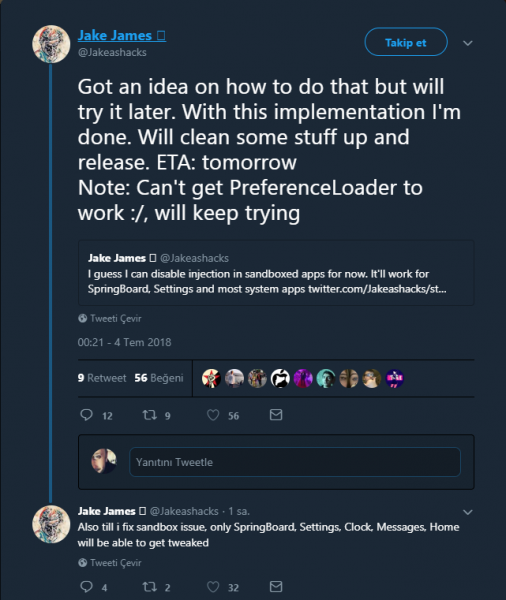

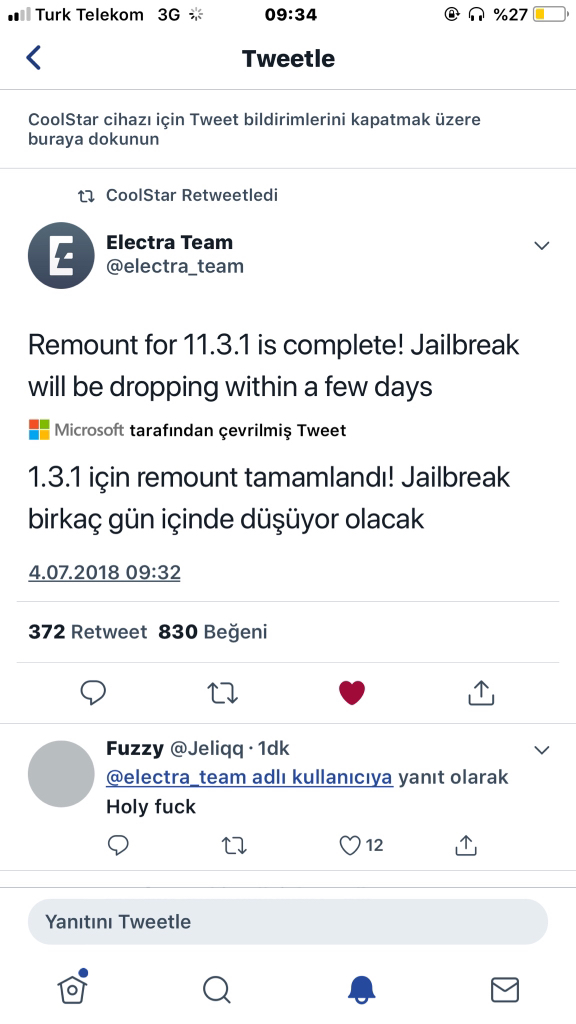

aka ur0, / (disk0s1s1) 'in ilk yeniden bağlanmasına izin veren ve kalıcı değişikliklere izin veren bir güvenlik açığı buldu. pwn20wnd bunun için bir istismar yazdı ve onun kalıcılık kısmı muhtemelen Electra1131'in son sürümünde kullanılacak, ancak ilk remount

Bağlantıları görmek için kayıt olmalısınız

ve böylece ilk remount parçası kullanılmayacak.

Bağlantıları görmek için kayıt olmalısınız

, ilk olarak yeniden monte edilmesine izin veren bir güvenlik açığı buldu, ancak şu anda Apple bunu bilmiyor. Eğer Coolstar bunu piyasaya sürerse bu, iOS 12 / geleceği için hiçbir şeyimiz olmadığı anlamına gelir. Şimdilik bunu korumak için herkesin en iyi ilgisi var.

Bağlantıları görmek için kayıt olmalısınız

, ilk çıkarmaya izin veren bir güvenlik açığını buldu ve yayınladı. Bunu daha da iyi hale getirmek için

Bağlantıları görmek için kayıt olmalısınız

, bunun için bir istisna yazacağını ve QiLin'de kullanacağını açıkladı. Bu güvenlik açığı ur0'ların sorunlarından hiçbirine sahip değil ve Apple zaten onu yamaladı, bu yüzden düzgün bir sonuç yok.

Öyleyse bir toplum olarak yapmamız gereken her şey sabırla beklemek oldu. Ne yazık ki, bu olmadı. Levin, Twitter'da spam'lendi ve artık spam yüzünden istismarın önceliğini azaltmış gibi görünüyor. Şimdi,

Bağlantıları görmek için kayıt olmalısınız

Gelecek için olanaklar

EL'in bir WebKit versiyonu da serbest bırakıldı, Psycho Tea onunla oynuyordu ve coolstar herkese açık bir şekilde erişim istedi. Bu, sideloaded uygulaması yerine safari üzerinden jailbreak yapma potansiyeline sahiptir.

Bir launchd hatası da açıklandı, bu da çözülmeye izin verebilir. Bu çok heyecan verici, ama henüz exploit hakkında çok şey bilmiyoruz.

Electra takımının eylemlerinin eleştirilmesi

Apple bu kadar çok yeni güvenlik özelliği eklediyse, electra ekibi neden herkese 11.2'den güncelleme yapmasını söyledi? çünkü kimse bu özelliklerin eklendiğini bilmiyordu ve Ian Beer başlangıçta bir tfp0 istismarı olduğunu açıkladığında, 11.3.1 için olduğunu ve geriye dönük uyumluluktan bahsetmediğini söyledi.

Beklemekten başka çaremiz Yok maalesef

Not: ingilizceden Türkçeye çevirdim ancak bu kadar tercüme yapabildim

JailbreakTR

acaba yeniden başlatmada pc ye ihtiyaç duyulacak mı?

acaba yeniden başlatmada pc ye ihtiyaç duyulacak mı?

%50 daha başarılı ne demek oluyor yani ? Yeni bir açık mı, jb için daha sağlam bir işlem mi, daha kararlı bir jb mi ?

%50 daha başarılı ne demek oluyor yani ? Yeni bir açık mı, jb için daha sağlam bir işlem mi, daha kararlı bir jb mi ?